Malware Judi Online di WordPress: Cara Deteksi, Pembersihan, dan Pencegahan

by:T.Sutendi

Ringkasan

Serangan malware yang bertujuan menyisipkan konten judi online adalah salah satu bentuk kompromi situs paling umum di Indonesia tidak hanya terjadi pada blog pribadi tetapi juga content management system besar seperti WordPress.

Penyerang biasanya menyisipkan kode berbahaya (malicious code) ke file inti WordPress, tema, plugin, atau ke database.

Mengubah tampilan sehingga memunculkan halaman judi online secara tersembunyi atau langsung, membuat pengunjung situs diarahkan (redirect) ke situs-situs judi.Menargetkan crawler mesin pencari seperti Google agar link judi muncul di hasil pencarian (SEO spam).

Tujuan mereka biasanya untuk:

– Menaikkan trafik ke situs judi online, sehingga mendapatkan keuntungan dari iklan atau afiliasi.

– Menaikkan peringkat di mesin pencari dengan memanfaatkan otoritas domain yang tinggi (Black Hat SEO).Dampak serangan ini sangat serius, di antaranya:

– Peringkat SEO turun drastis karena situs dianggap berbahaya.

– Browser menandai situs sebagai berbahaya .

– Hosting bisa menangguhkan layanan karena konten berbahaya.

– Reputasi brand/organisasi rusak dan risiko kebocoran data.

Karena itu, pembersihan malware WordPress harus menyeluruh bukan hanya menghapus tampilan judi yang terlihat, tetapi juga:

– Menghapus semua skrip berbahaya dari file & database.- Memperbarui semua komponen (WordPress core, tema, plugin).- Memperbaiki celah keamanan yang dipakai penyerang.

– Menambahkan perlindungan seperti firewall aplikasi web (WAF) dan scanning berkala.

Flow Diagram Pembersihan Malware WordPress Ciri Kode Malware/backdoor yang di sisipkan oleh attacker judi online

Beberapa fungsi PHP yang sering digunakan dalam malware: base64_decode()eval()gzinflate()str_rot13()preg_replace(‘/e/’)assert()curl_exec()file_get_contents(“http”)Contoh pola obfuscation:eval(base64_decode(‘ZXZhbCgkX1BPU1RbJ2NtZCddKTs=’));Atau teknik stealth:if (preg_match(‘/google|bing|yandex/i’, $_SERVER[‘HTTP_USER_AGENT’])) { include ‘judi.php’;}

Jalur Masuk Malware (Attack Vector)Sumber Infeksi Persentase UmumPlugin nulled / bajakan ±40%WordPress core tidak update ±25%Tema lama tidak aman ±15%Password lemah / brute force ±10%Shared hosting terinfeksi ±10% Tahapan Pembersihan Malware WordPress

1. Isolasi Website

● Aktifkan maintenance mode

● Backup file & database (untuk forensik)

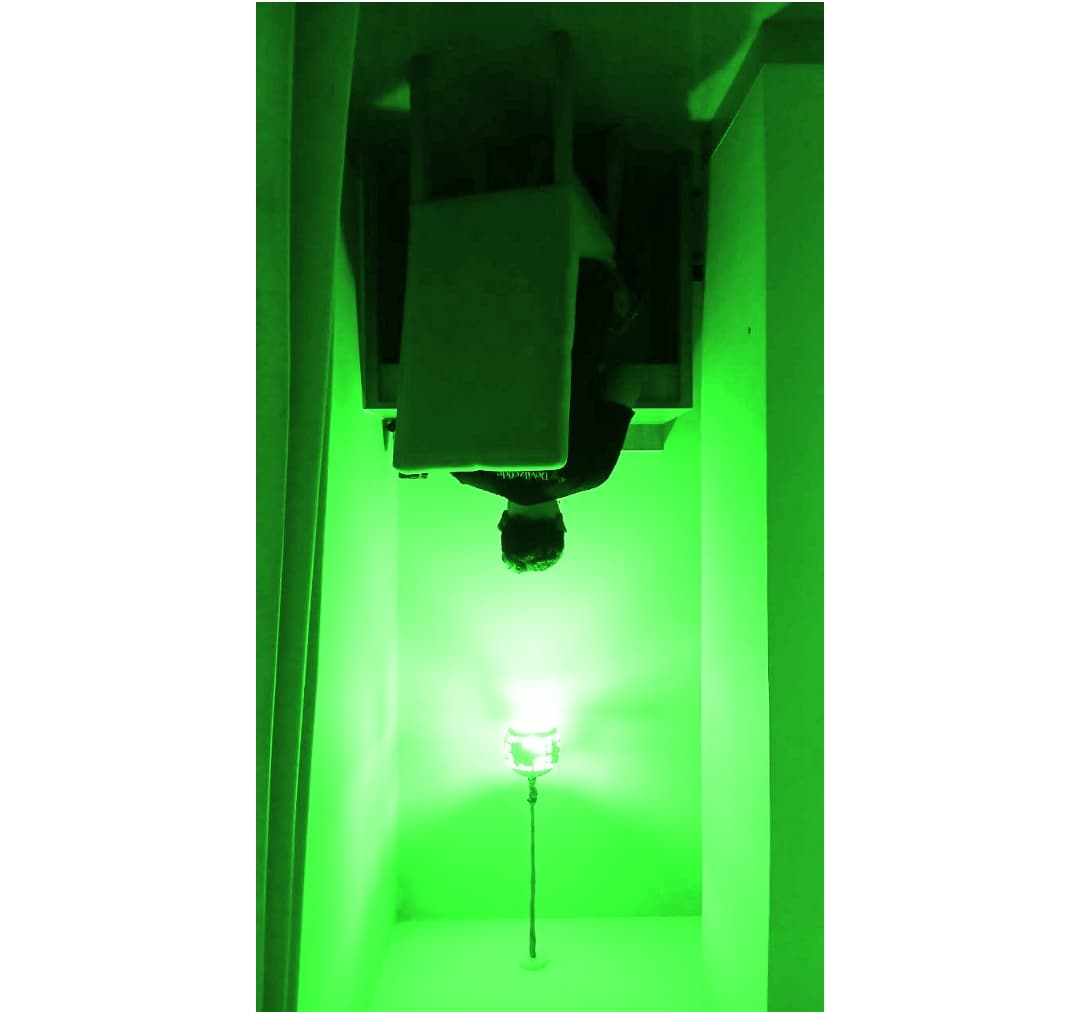

2. Identifikasi File Terinfeksiberikut comand untuk mencari file yang terinfeksi pada web site :grep -R “base64_decode” public_htmlgrep -R “eval(” public_htmlgrep -R “gzinflate” public_htmlgrep -R “__callStatic” public_htmlbisa di buatkan dalam satu baris perintah dan disimpan pada file txtJalankan via Terminal cPanel atau SSH user cPanelgrep -RIl –binary-files=without-match -E “eval\(|assert\(|base64_decode|gzinflate|str_rot13|__callStatic|metaphone|str_shuffle|preg_replace\s*\(.*/e” ~/public_html >> hasil.txtberikut hasil yang ditemukan oleh command tersebut: isi file malicious yang berhasil di temukan: selain menggunakan command mencari langsung bisa dengan menacri file terbaru pada server menggunakan perintah:find public_html -type f -mtime -7 -printperintah tersebut akan mencari file yang di buat 7 hari dari pencarian.

Kumpulan script untuk mencari backdoor/malwareberikut perintah yang bisa di coba untuk mencari malware atau backdoor pada website terutama di wordpress:BACKDOOR grep -RInE –color=auto \”(eval|assert|system|exec|shell_exec|passthru|popen|proc_open)[[:space:]]*\(” .REGEX WEB-SHELL (GET / POST → EXEC)grep -RInE –color=auto \”\$_(GET|POST|REQUEST)\s*\[[^]]+\].*(eval|assert|system|exec|shell_exec)” .REGEX OBFUSCATIONgrep -RInE –color=auto \”(eval|assert)[[:space:]]*\([[:space:]]*(base64_decode|gzinflate|gzuncompress|str_rot13|convert_uudecode)” .REGEX REMOTE LOADER (FILE / CURL / SOCKET)grep -RInE –color=auto \”(file_get_contents|curl_exec|fopen|fsockopen)[[:space:]]*\([^)]*https?://” .REGEX VARIABLE FUNCTION / DYNAMIC CALLgrep -RInE –color=auto \”\$[a-zA-Z_][a-zA-Z0-9_]*\s*\(\s*\$_(GET|POST|REQUEST)” .REGEX HEX / XOR OBFUSCATIONgrep -RInE –color=auto \”(\\\\x[0-9a-fA-F]{2}|chr\s*\(|ord\s*\(|\^)” .REGEX SEO SPAM / JUDI ONLINEgrep -RInE –color=auto \”(judi|slot|casino|togel|betting|poker|jackpot|sbobet|maxwin)” .REGEX AUTO-INCLUDE / PERSISTENCEgrep -RInE –color=auto \”(auto_prepend_file|auto_append_file|register_shutdown_function)” .ALL-IN-ONE BACKDOOR & MALWARE SCANgrep -RInE –color=auto \–exclude-dir={vendor,node_modules,.git,logs} \–exclude=*.min.php \”(eval|assert|system|exec|shell_exec|passthru|popen|proc_open)[[:space:]]*\(|\\$_(GET|POST|REQUEST)\s*\[[^]]+\]|\(base64_decode|gzinflate|gzuncompress|str_rot13|convert_uudecode)[[:space:]]*\(|\(file_get_contents|curl_exec|fopen|fsockopen)[[:space:]]*\([^)]*https?://|\\$[a-zA-Z_][a-zA-Z0-9_]*\s*\(\s*\$_(GET|POST|REQUEST)|\\\\\x[0-9a-fA-F]{2}|chr\s*\(|ord\s*\(|\^|\auto_prepend_file|auto_append_file|register_shutdown_function|\judi|slot|casino|togel|sbobet|maxwin|betting|poker|jackpot” .

Untuk mencari content judol pada database perlu di lakukan backup database dahulu salah satu contoh content judol yang di inject pada website dalam gambar tersbut terdapat script malicious yang di inject pada halaman web mari kita coba inspect halaman tersbut dan cari script nya setelah dapat script kita coba deobfuscator pakai chat gpt Hasil dari deobfuscate Remote JavaScript Injection script ini:

● Mengambil konten JS dari domain luar

● Memasukkan hasilnya langsung ke DOM via innerHTMLIni adalah teknik klasik malware / SEO spam / backdoor frontendsekarang kita cari pada database script tersebut tidak menempel pada script php atau lain nya.

Pencarian pada hasil dump sql/backup database script tersebut di inject pada function columt _elementor_code, dalam case ini pencarian hasil dump di buka via visual code.

Biasanya malware JS seperti ini disimpan di:

1. wp_options (PALING SERING)

2. wp_posts (post/page tersembunyi)

3. wp_postmeta

4. wp_widgets (via option)5. wp_usermeta (jarang tapi ada)contoh untuk mencari script malicious pada database SELECT option_name FROM wp_optionsWHERE option_value LIKE ‘%ngatanleba%’ OR option_value LIKE ‘%se.buzz%’;

3. Hardening Setelah PembersihanLangkah wajib:

● Update WordPress, tema, plugin

● Ganti semua password:○ Admin WP○ Database○ Hosting / cPanelDampak Jika Tidak Dibersihkan Total

● Website masuk Google Blacklist

● Penurunan traffic hingga 90%

● Hosting suspend tanpa pemberitahuan

● Website reinfected dalam hitungan hari.

Kesimpulan

Pembersihan malware WordPress akibat injeksi malware/di susupi content judi online tidak cukup hanya menghapus halaman judi.

Proses harus mencakup:

● Analisis file

● Audit database

● Penutupan celah keamanan

● Hardening sistemTanpa langkah menyeluruh, malware hampir pasti akan muncul kembali (reinfection).

—